暗号通貨ランタイム

この検出結果は、コンテナがPod内で暗号マイニングを試みたことを示しています。

検出結果をシミュレートするために、default名前空間でubuntuイメージのPodを実行し、そこから暗号マイニングプロセスのダウンロードをシミュレートするためのコマンドをいくつか実行します。

以下のコマンドを実行してPodを起動します:

~$kubectl run crypto -n other --image ubuntu --restart=Never --command -- sleep infinity

~$kubectl wait --for=condition=ready pod crypto -n other

次にkubectl execを使用してPod内で一連のコマンドを実行します。まずはcurlユーティリティをインストールしましょう:

~$kubectl exec crypto -n other -- bash -c 'apt update && apt install -y curl'

次に暗号マイニングプロセスをダウンロードしますが、出力は/dev/nullに捨てます:

~$kubectl exec crypto -n other -- bash -c 'curl -s -o /dev/null http://us-east.equihash-hub.miningpoolhub.com:12026 || true && echo "Done!"'

これらのコマンドはGuardDuty検出結果コンソールで3つの異なる検出結果をトリガーします。

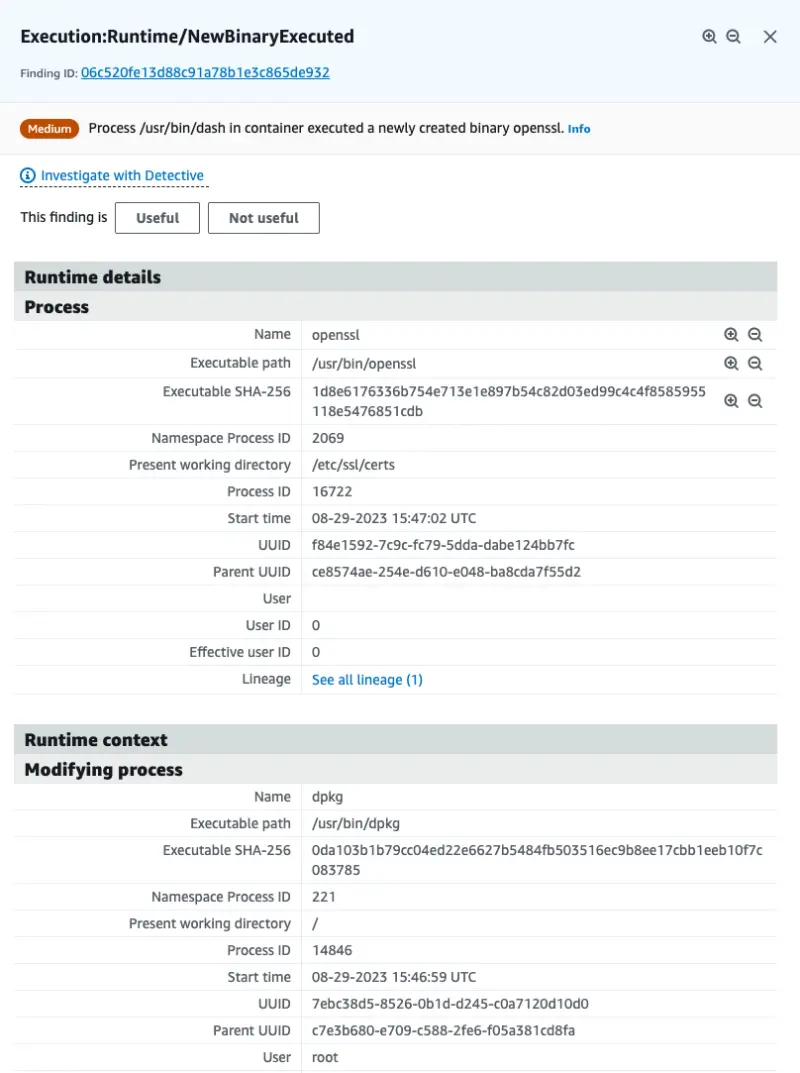

1つ目はExecution:Runtime/NewBinaryExecutedで、APTツールを介してインストールされたcurlパッケージに関連しています。

この検出結果の詳細をよく見ると、GuardDutyランタイムモニタリングに関連しているため、ランタイム、コンテキスト、およびプロセスに関する特定の情報が表示されています。

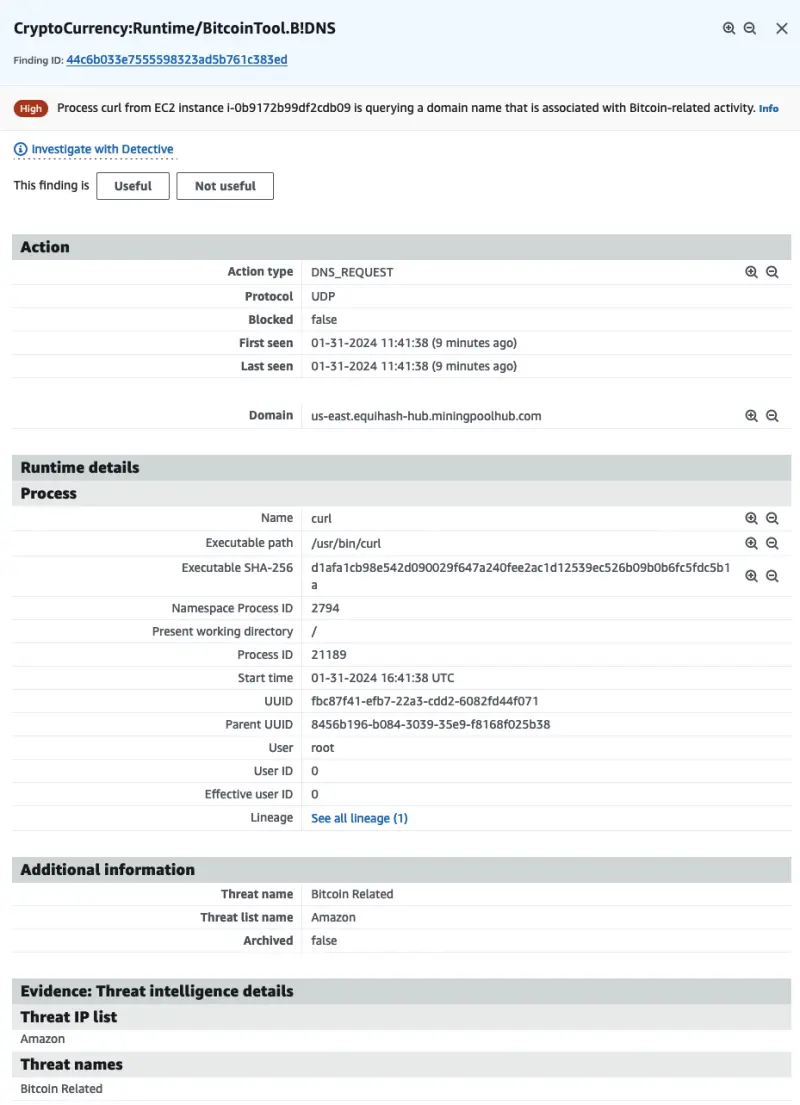

2つ目と3つ目はCryptoCurrency:Runtime/BitcoinTool.B!DNS検出結果に関連しています。検出結果の詳細には異なる情報が含まれていることに注意してください。今回はDNS_REQUESTアクションと脅威インテリジェンスの証拠が表示されています。